|

ЗАЩИТА ИНФОРМАЦИИ

| |

| VLAD | Дата: Пятница, 06.04.2012, 02:27 | Сообщение # 1 |

Генерал-полковник

Группа: Администраторы

Сообщений: 147

| Если театр начинается с вешалки, то защита информации начинается с аутентификации пользователей. Аутентификация пользователей — это краеугольный камень информационной безопасности. Если пользователи пишут пароли на бумажках и приклеивают их к мониторам, ни о какой политике информационной защиты не может быть и речи. Использование смарт-карт и электронных ключей для аутентификации — простое и технологичное решение данной проблемы.

Попадание накопителей на жестких дисках и магнитных лентах в руки посторонних лиц часто приводит к утечке конфиденциальной информации. В этом случае большинство традиционных технических средств защиты информации бессильны. Безопасное хранение информации — новая концепция защиты информации, призванная обеспечить защиту данных, хранящихся на жестких дисках и магнитных лентах с помощью шифрования.

Важнейшей проблемой, стоящей перед руководством и службой безопасности любого предприятия, является проблема внутренних угроз информационной безопасности, или, иными словами, проблема защиты информации от инсайдеров. Из широкого спектра всевозможных каналов утечки конфиденциальной информации, которыми могут воспользоваться инсайдеры, особенную опасность представляют собой мобильные накопители информации, и электронная почта, которые давно и прочно вошли в корпоративный обиход.

Электронные ключи комплексное решение проблемы пиратского копирования и несанкционированного использования компьютерных программ, гибкий инструмент для продвижения и эффективной защиты коммерческого программного обеспечения.

|

| |

| |

| VLAD | Дата: Пятница, 06.04.2012, 02:29 | Сообщение # 2 |

Генерал-полковник

Группа: Администраторы

Сообщений: 147

| АУТЕНТИФИКАЦИЯ

uaToken Надежное средство аутентификации и защиты информации.

Электронный идентификатор uaToken - это компактное устройство в виде USB-брелка, которое служит для авторизации пользователя в сети или на локальном компьютере, защиты электронной переписки, безопасного удаленного доступа к информационным ресурсам, а также надежного хранения персональных данных.

Zlogin Система Zlogin предназначена для двухфакторной аутентификации пользователей в сети (Windows, Novell, Linux) с использованием смарт-карт. Вместо пароля пользователь должен предъявить смарт-карту или электронный USB-ключ и ввести PIN-код.

Zshell Zshell – программное обеспечение класса single sign-on, которое позволяет автоматизировать процесс аутентификации пользователей для доступа к компьютерным приложениям.

uaToken для Windows Авторизация пользователей в сетях и на рабочих станциях. Безопасность электронной переписки. Защищенный удаленный доступ к корпоративным и информационным ресурсам. Надежное хранение и безопасное использование сертификатов, паролей и проч.

|

| |

| |

| VLAD | Дата: Пятница, 06.04.2012, 02:29 | Сообщение # 3 |

Генерал-полковник

Группа: Администраторы

Сообщений: 147

| ШИФРОВАНИЕ

Zdisk Средство защиты информации на локальных рабочих станциях, позволяющее создавать и использовать защищенные логические диски, информация в которых хранится в зашифрованном виде и недоступна для посторонних даже при изъятии диска или компьютера.

Zserver Система защиты информации, хранимой и обрабатываемой на корпоративных серверах, работающее по принципу «прозрачного» шифрования разделов жестких дисков.

Zbackup Система защиты информации в процессе ее резервного копирования на магнитные ленты и CD/DVD-диски, гарантирующая защиту от несанкционированного доступа к резервным копиям информации

|

| |

| |

| VLAD | Дата: Пятница, 06.04.2012, 02:30 | Сообщение # 4 |

Генерал-полковник

Группа: Администраторы

Сообщений: 147

| ЗАЩИТА USB ПОРТОВ

Zlock Система Zlock позволяет гибко настроить права доступа к портам и устройствам и минимизировать риск утечки информации, связанный с несанкционированным использованием внешних устройств, прежде всего, USB-накопителей.

Важнейшей проблемой, стоящей перед руководством и службой безопасности предприятия, является проблема лояльности сотрудников или, иными словами, проблема внутренних угроз информационной безопасности.

Очевидно, что обиженный или недовольный сотрудник компании, имеющий легальный доступ к сетевым и информационным ресурсам и обладающий определенными знаниями о структуре корпоративной сети, может нанести своей компании гораздо больший ущерб, чем хакер, взламывающий корпоративную сеть через Интернет.

Так, по различным оценкам, от 50 % до 80 % атак, направленных на получение информации ограниченного доступа, начинается из локальной сети предприятия (интрасети).

Особенную актуальность проблема внутренних угроз получила в связи с появлением и повсеместным распространением мобильных накопителей информации, подключаемых через USB-порты: flash-диски, винчестеры с USB-интерфейсом и т. д.

Если службой безопасности не предпринимаются специальные меры по блокировке USB-портов, нелояльно настроенный сотрудник компании может практически незаметно пронести на территорию предприятия компактный носитель большого объема, после чего, используя свой легальный корпоративный доступ к информации, скопировать на этот носитель всю интересующую его информацию.

Для решения проблемы несанкционированного использования в корпоративной сети периферийных устройств, прежде всего накопителей, может использоваться новая разработка компании SecurIT — система контроля доступа Zlock. Основное назначение системы — ограничение и контроль доступа пользователей к внешним устройствам, например, к USB-flash дискам и внешним накопителям.

Для каждого типа устройств Zlock предполагает возможность гибкой настройки прав доступа на основе списков контроля доступа (ACL). Для каждого физического или логического устройства и для каждого пользователя или группы пользователей из Active Directory можно разрешить либо полный доступ, либо чтение, либо запретить доступ.

Подключаемые устройства могут идентифицироваться по любым признакам, таким как класс устройства, код производителя, код устройства, серийный номер и т. д. Это дает возможность назначать разные права доступа к устройствам одного класса, например, запретить использование USB-flash дисков, но при этом разрешить использование USB-ключей для аутентификации пользователей.

|

| |

| |

| VLAD | Дата: Пятница, 06.04.2012, 02:31 | Сообщение # 5 |

Генерал-полковник

Группа: Администраторы

Сообщений: 147

| ЗАЩИТА ПРОГРАММНОГО ОБЕСПЕЧЕНИЯ

Guardant Guardant — комплексное решение проблемы пиратского копирования компьютерных программ. В общих чертах схему работы можно описать так: Приложение «привязывается» к ключу при помощи специального программного обеспечения. Во время работы защищенное приложение обменивается с ключом информацией, с помощью которой ключ «опознается». Если ключ отсутствует или имеет неверные параметры, то приложение не работает.

|

| |

| |

| VLAD | Дата: Пятница, 06.04.2012, 02:31 | Сообщение # 6 |

Генерал-полковник

Группа: Администраторы

Сообщений: 147

| ЗАЩИТА ЭЛЕКТРОННОЙ ПОЧТЫ

Система Zgate обеспечивает контроль и архивирование электронной почты в масштабах предприятия, минимизируя риск утечки конфиденциальной информации и существенно облегчая расследование инцидентов.

Фильтрация электронной почты

Система Zgate работает как шлюз (proxy) протокола SMTP, используемого для передачи электронной почты. Zgate может быть установлен на том же компьютере, что и почтовый сервер, либо на отдельном компьютере, при этом перенастройка почтовых клиентов не потребуется.

Критерии фильтрации

Модуль анализа сообщений позволяет гибко настраивать критерии фильтрации, используя все доступные поля сообщения (отправитель, получатель, тема и т. д.), текст сообщения и файлы вложений, а удобный конструктор облегчает построение условий любой сложности и вложенности с использованием логических операций И, ИЛИ, НЕ.

Анализ файлов вложений

Модуль анализа определяет файлы-вложения всех распространенных приложений — Microsoft Office, OpenOffice, Adobe, AutoCAD и т. д. — всего более 70 различных типов файлов, в том числе встроенные OLE-объекты. При этом файлы распознаются не по расширению, которое легко изменить путем переименования, а по внутренней структуре файла. Из файлов выделяется текстовая составляющая, также доступная для анализа.

Заархивированные вложения

Если в письмо вложен файл-архив, Zgate автоматически разархивирует и проанализирует его содержимое. Zgate распознает все распространенные на сегодняшний день файлы-архивы (порядка 15 типов) также не по расширению файла, а по его внутренней структуре.

Зашифрованные вложения

Система Zgate определяет и позволяет задать специальные правила для зашифрованных сообщений, а также сообщений, содержащих зашифрованные архивы и файлы-вложения.

Лингвистический анализ

Zgate содержит встроенный модуль лингвистического анализа. Полномасштабный морфологический анализ позволяет учесть при проверке все формы заданного слова, а стемминг реализует выделение основы слова и его поиск без учета окончаний. При этом существует возможность проверки присутствия или отсутствия слова как в тексте письма, так и в тексте, который выделяется из файлов-вложений. Например, можно создать правило, запрещающее пересылку на внешние адреса любых файлов-вложений, в которых будет найдено слово «конфиденциально». Модуль лингвистического анализа поддерживает русский, английский, немецкий, французский и итальянский языки.

Обработка сообщений

По результатам анализа, в соответствии с заданными правилами, сообщение может быть пропущено (переслано на адрес получателя), блокировано, помещено в карантин для последующей ручной обработки офицером безопасности или помещено в архив. При обработке существует возможность добавить текст в начало или конец письма, удалить вложения, а также добавить, удалить или изменить адрес получателя письма.

Внешняя обработка

Zgate позволяет подключать внешние программы для обработки почтовых сообщений, в частности, системы антиспама и антивирусы сторонних производителей.

Архив электронной почты

Система Zgate осуществляет архивирование электронных сообщений со всеми вложениями в базу данных Microsoft SQL Server. Архив электронной почты обеспечивает возможность поиска определенных писем и их просмотр. Кроме этого, каждое письмо из архива можно отправить на заданный адрес электронной почты. Возможность гибкой настройки прав доступа к архиву обеспечит доступ к нему только авторизованным пользователям, а опция автоматического удаления писем старше определенного возраста решит проблему контроля размера архива.

Карантин

В карантин помещаются сообщения, которые, в соответствии с заданными правилами, требуют ручной обработки офицером безопасности. Офицер безопасности периодически просматривает карантин и либо позволяет пересылку помещенных туда сообщений, либо выполняет какое-либо другое действие с письмом — запись в архив, удаление и т. д. Существует возможность уведомления по электронной почте заданных пользователей о помещении очередного письма в карантин.

Совместимость

Система Zgate функционирует под управлением ОС MS Windows 2000, XP, 2003 и 2008 Server, Vista и совместима со всеми почтовыми серверами, работающими по протоколу SMTP — Microsoft Exchange Server, IBM Lotus Domino, Sendmail, Postfix и т. д.

|

| |

| |

| VLAD | Дата: Пятница, 06.04.2012, 02:32 | Сообщение # 7 |

Генерал-полковник

Группа: Администраторы

Сообщений: 147

| ЗАЩИТА ОТ DoS/DDoS атак

Radware DefensePro

Наиболее полный набор защитных механизмов

Полная безопасность приложений для предприятий и центров обработки данных

Многоуровневая защита DefensePro включает в себя защиту от уязвимостей операционных систем и ключевых бизнес приложений, включая Microsoft, Linux, Sun, IOS; защиту ключевых ресурсов DNS, DHCP, POP/IMAP, SMTP, SQL, FTP, Telnet и пр.

Защита SIP

Защищает системы IP- телефонии (VoIP), такие, как серверы SIP, прокси и софт-фоны от вторжений и атак на уязвимости в протоколе SIP, DDoS атак на протокол и инфраструктуру VOIP.

Защита от атак с использованием SSL

В сочетании с ускорителем SSL Radware AppXcel, DefensePro предоставляет мощное и масштабируемое решение для защиты от зашифрованных, основанных на SSL атак, которые могли бы обойти регулярный контроль безопасности.

В то время, как образуется оригинальный SSL туннель между клиентом и сервером, DefensePro копирует SSL трафик на устройство AppXcel, которое расшифровывает трафик и передает его для проверки DefensePro. При обнаружении атаки в расшифрованном SSL трафике DefensePro прекращает враждебное сетевое соединение в реальном времени.

Сканирование и защита трафика IPv6

Поддержка IPv6 в DefensePro разработана в связи с растущим спросом со тороны компаний, предоставляющих услуги связи и мобильных операторов для того, чтобы обеспечивать полностью функциональное решение по предотвращению вторжений и Dos/DDoS атак для этого развивающегося протокола.

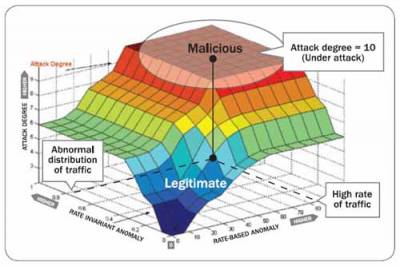

Улучшенная, многоуровневая защита от DoS/DDoS атак: обеспечивается защита как от известных атак, так и от неизвестных атак уровня "нулевого дня". DefensePro защищает от DoS/DDoS атак, вызванных одиночным пакетом или несколькими пакетами, таких, как переполнение буфера, Ping of Death. Система поведенческого анализа и автоадаптации позволяет блокировать известные и неизвестные DDoS атаки и флуды следующих протоколов:

DHCP

TCP SYN/TCP PSH

TCP RESET

TCP FIN

UDP/ICMP/IGMP

Глубокая инспекция пакетов (Deep Packet Inspection)

DefensePro комбинирует мощные возможности: двунаправленную, с учетом состояния протокола, углубленную проверку пакета и ускоренную, на мультигигабитных скоростях, сверку отличительных признаков тысяч сигнатур атак - для немедленной блокировки червей, вирусов, троянов и вторжений. DefensePro также обеспечивает защиту от атак на уязвимости ОС, бизнес приложений и блокирует распространение и установку шпионских программ (spyware).

Инспекция аномалий протоколов (L4-L7)

DefensePro защищает от неправильного применения протокола с помощью проверки соответствия RFC. Дефрагментация IP и повторная сборка TCP помогают преодолеть методы обхода.

Проактивное предотвращение сетевого сканирования и предварительных действий перед атакой

Перед проведением атаки хакеры часто ищут открытые порты приложений на сетевых серверах или доступные устройства на сервисном порту.DefensePro обнаруживает и предотвращает попытки сканирования, несущие угрозу несанкционированного доступа к ресурсам. Механизмы защиты от сканирования включают блокировку известных сканирующих средств и всех типов сканирования портов, включая горизонтальное сканирование, вертикальное сканирование и замеры сигнала.

Предотвращение распространения червей уровня "нулевого дня" (Zero Day)

Defense Pro обнаруживает и предотвращает враждубную активность, производимую усовершенствованными саморазмножающимися червями, использующими случайные или псевдослучайные методы распространения. Техника обнаружения основывается на адаптивном поведенческом анализе трафика пользователя и использует механизм нечеткой логики (Fuzzy Logic) для принятия решений.

Блокирование враждебного трафика

DefensePro уникален своей способностью быстро и точно различать многочисленные категории поведения трафика приложений и пользователей, создавая многомерную модель для точной идентификации атаки.

Управление трафиком с использованием параметров QoS

Модули управления трафиком и контроль доступа DefensePro позволяют осуществлять динамический контроль пропускной способности используя параметры QoS. Это позволяет не только изолировать атаки и предотвращать их распространение, но в то же время обеспечивать сохранность критически важных приложений. Полоса пропускания может ограничиваться как для клиента, так и для сеанса. Контроль доступа трафика для портов приложений, хостов, сетей допускает только трафик предписанных приложений. Например, контроль использования полосы пропускания peer-to-peer (P2P) приложений обеспечивает адекватную полосу пропускания для трафика легальных приложений, в то же время сокращая распространение червей и вирусов через P2P приложения.

Обновление безопасности

При помощи сервиса обновления безопасности 24х7 Операционный Центр Безопасности (SOC) Radware обеспечивает подписчиков автоматической еженедельной доставкой сигнатурных фильтров, а также доставкой фильтров в критических ситуациях. Это помогает обеспечить полную защиту сетей от новейших атак и аномалий.

|

| |

| |

|